Tajniki LK KSP. Sekcja Technik Audiowizualnych

19.05.2023 • Paweł Dąbrowski

Prowadzenie śledztw i dochodzeń w coraz większym stopniu wymaga sięgnięcia po informacje zawarte na rozmaitych nośnikach danych cyfrowych. Smartfony, laptopy, tablety, karty pamięci oraz wiele innych urządzeń - przechowują dane, których zabezpieczenie i analiza niejednokrotnie ma fundamentalne znaczenie dla rezultatów dalszych czynności dochodzeniowo-śledczych. Dotyczy to w szczególności zapisów wizualnych, danych z komunikatorów internetowych, wiadomości SMS oraz wielu rodzajów obrazów statycznych, mogących prowadzić do identyfikacji zarówno bezpośredniej, jak i pośredniej sprawców, pokrzywdzonych, a także przedmiotów mogących mieć związek z danym postępowaniem.

Złożoność tematyki badawczej, związanej z szeroko rozumianymi cyfrowymi nośnikami danych, wymaga kompleksowego podejścia. Dlatego też Sekcja Technik Audiowizualnych LK KSP prowadzi badania w zakresie informatyki, cyfrowych nośników danych oraz antroposkopii. Badania w zakresie informatyki prowadzi obecnie dwóch biegłych, w zakresie badań cyfrowych nośników danych – dwóch biegłych i dwóch certyfikowanych specjalistów, a także dwóch biegłych z antroposkopii.

Wykonywane przez Sekcję badania i czynności z zakresu badań cyfrowych nośników danych obejmują:

• wykonywanie kopii obrazu z zapisów wizualnych,

• rejestrację czynności procesowych,

• wyodrębnienie z zapisów wizualnych kadrów i ich edycja,

• wykonywanie dokumentacji poglądowych,

• zabezpieczanie danych z nośników cyfrowych,

• wykonywanie kopii binarnych nośników cyfrowych,

• odczyt zawartości telefonów komórkowych,

• przeglądanie, wstępną selekcję i konwertowanie plików,

• zabezpieczanie zapisów z cyfrowych rejestratorów obrazów,

• badania identyfikacyjne utrwalonych obiektów i miejsc na podstawie zapisów wizualnych (odzieży, pojazdów, numerów identyfikacyjnych),

• badania identyfikacyjne urządzeń służących do utrwalania obrazu,

• badania zapisów wizualnych pod kątem określenia metod i śladów ingerencji w zarejestrowany obraz,

• badania mające na celu ustalanie wymiarów obiektów w oparciu o utrwalony obraz,

• odtwarzanie przebiegu zdarzenia w oparciu o dostarczone zapisy wizualne,

• dokonywanie innych ustaleń możliwych do stwierdzenia w oparciu o analizę zapisu wizualnego (np. selekcja materiału, ustalenie czasu rejestracji obrazu, miejsca rejestracji, sprzętu użytego do rejestracji).

Zakres czynności badawczych biegłych z informatyki obejmuje w szczególności:

• badanie sprzętu komputerowego oraz urządzeń peryferyjnych,

• ustalanie przeznaczenia urządzeń informatycznych, ocenę ich sprawności oraz zawartości ich pamięci,

• ustalanie i analizę techniczno – informatyczną danych, z wyjątkiem:

• ustalania legalności, wyceny i właścicieli praw autorskich programów, plików dźwiękowych i wideo oraz treści zawartych w plikach tekstowych,

• ustalania płci i wieku osób zarejestrowanych w plikach oraz charakteru ich treści, np. pornografia, przemoc itp.,

• ustalania i badania urządzeń służących do nielegalnego rozpowszechniania sygnału telewizyjnego.

• odzyskiwanie i analiza danych uprzednio usuniętych z nośników cyfrowych, z wyłączeniami wymienionymi powyżej,

• odczyt danych z pamięci i kart SIM telefonów komórkowych i podobnych urządzeń mobilnych.

Do zadań biegłych z zakresu badań antroposkopijnych należą:

• odtwarzanie wyglądu osób na podstawie opisu słownego,

• odtwarzanie wyglądu przedmiotów na podstawie opisu słownego,

• progresja wiekowa osób,

• regresja wiekowa osób,

• retusz,

• fotomontaż,

• identyfikacja osób i zwłok na podstawie zapisów wizualnych.

Badania identyfikacyjne zapisów wizualnych biegli z zakresu cyfrowych nośników danych przeprowadzają w oparciu o dostarczone do badań nagrania, z których wyodrębnia się poszczególne klatki, obrazujące obiekty lub zdarzenia, będące przedmiotem postępowania. Pobrane klatki poddaje się obróbce graficznej, celem wyodrębnienia tych fragmentów obrazu, które są kluczowe dla wyniku prowadzonych badań, np. tablic rejestracyjnych, przedmiotów używanych przez sprawcę itp. Obróbkę graficzną biegli oraz specjaliści prowadzą głównie w oparciu o oprogramowanie graficzne „Adobe Photoshop” oraz „Corel Draw”, wykorzystując rozmaite techniki uczytelniania obrazu. Istotą realizacji badań identyfikacyjnych jest udzielenie głównie odpowiedzi na pytania: kto, w jaki sposób oraz czym? W kwestii – kto – biegli skupiają się na zobrazowaniu cech, pozwalających na dokonanie rozpoznania osoby, głównie elementów charakterystycznych odzieży, jako że identyfikacją kryminalistyczną osób sensu stricto zajmują się biegli z zakresu antroposkopii, o czym dalej. Niemniej jednak, wykonanie zdjęć rozpoznawczych na podstawie zapisów monitoringu (i nie tylko) stwarza warunki do szybkiego typowania potencjalnego sprawcy. Jest to istotne zwłaszcza w przypadku wydarzeń wymagających natychmiastowej reakcji lub podania informacji do publicznej wiadomości. W ten sposób działano np. w trakcie Marszu Niepodległości w 2020 r., kiedy jeden z jego uczestników wrzucił zapaloną racę do mieszkania, znajdującego się wzdłuż trasy przemarszu. Stworzone wówczas przez biegłych i specjalistów zdjęcia pozwoliły na szybkie zatrzymanie sprawcy.

Praca przy zgrywaniu danych z telefonów komórkowych.

Zestaw okablowania do zabezpieczania danych z telefonów komórkowych i urządzeń mobilnych Cellebrite UFED.

Praca przy zabezpieczonych danych z nośnika pamięci – dysku twardego.

Kolejnym, często padającym pytaniem do biegłych, jest kwestia w jaki sposób, czyli ustalenie przebiegu zdarzenia na podstawie dostarczonych nagrań. Dotyczy to w dużej mierze dwóch kategorii przestępstw: pobić połączonych z naruszeniem czynności narządów ciała oraz kradzieży z włamaniem. W tego typu badaniach biegli koncentrują się na ujawnieniu w zapisach wizualnych wszelkich czynności wykonywanych przez sprawcę czy sprawców, wraz ze stworzeniem ich dokładnego opisu, np. lewą ręką złapał za klamkę. Nierzadko takie nagrania charakteryzują się tym, że powstały w trudnych warunkach oświetleniowych np. w nocy, przy braku lub słabym oświetleniu.

Badania identyfikacyjne przedmiotów odpowiadają na pytanie – czym. Dla zleceniodawców głównymi obiektami zainteresowania są przedmioty używane przez sprawców przestępstw oraz pojazdy, zarówno te, którymi przemieszczali się sprawcy, jak i te należące do pokrzywdzonych. W przypadku przedmiotów (narzędzi) użytych do popełnienia przestępstwa, udzielenie właściwej odpowiedzi jest kwestią niezwykle złożoną i biegli muszą do nich podchodzić z dużą dozą ostrożności. Dotyczy to zwłaszcza przedmiotów przypominających broń, które same z siebie cechują się niewielkimi rozmiarami i jednoznaczne stwierdzenie, czy na danym nagraniu jest w istocie broń czy jej replika, jest z reguły trudne o ile nie niemożliwe. Nieco łatwiejsze jest dokonanie identyfikacji pojazdów oraz znajdujących się na nich tablic rejestracyjnych, aczkolwiek również są to badania obarczone pewnym ryzykiem.

Konieczne w przypadku zleceń tego typu jest dokonanie obróbki graficznej zarówno zapisu z monitoringu (kopii z dostarczonego nagrania wykonanej na potrzeby badań), jak i poszczególnych, wyodrębnionych z nagrania

stopklatek. Istotą tego typu badań, podobnie jak badań stricto identyfikacyjnych, jest żmudna analiza dostarczonych nagrań, klatka po klatce, co jest procesem czasochłonnym, lecz dającym najlepsze wyniki.

Istotne dla skuteczności prowadzonych czynności są warunki optyczne i techniczne powstania dostarczonych zapisów. Przykładowo, dwa nagrania w rozdzielczości Full HD mogą znacząco się od siebie różnić, co wpływa na ich czytelność. Wiąże się to z ustawionym przez administratora/użytkownika stopniem kompresji rejestrowanego obrazu czy rodzajem zastosowanych kamer. Im wyższy stopień kompresji obrazu, tym mniejsza jest jego czytelność i stopień uszczegółowienia. Innym czynnikiem wpływającym na przydatność danego nagrania do badań wiąże się z rozmiarem obiektu, będącego przedmiotem postępowania. Im mniej obszaru kadru zajmuje dany obiekt, tym trudniej będzie go zidentyfikować.

Nierzadkimi są zlecenia dotyczące wykonania konwersji plików z zapisami wizualnymi do formatu, który umożliwia odtworzenie tych zapisów na sprzęcie komputerowym, nieposiadającym szerokiego spektrum kodeków, umożliwiających ich odtworzenie. Tego typu czynności wykonuje się na dwa zasadnicze sposoby: przy użyciu dedykowanych konwerterów plików wideo (czasami są wbudowane w aplikacje odtwarzające typowe dla niektórych monitoringów) lub poprzez przechwycenie odtwarzanego nagrania wykorzystując oprogramowanie stosowane do tworzenia np. zrzutów ekranowych. Drugi sposób stosuje się w przypadkach plików wideo o nietypowych rozszerzeniach, gdy nie można ich wczytać do innego oprogramowania niż dedykowane ściśle pod te konkretne rozszerzenie. Proces ten niestety zajmuje z reguły więcej czasu niż konwersja poprzez oprogramowanie.

Osobną kategorią zleceń z zakresu badań cyfrowych nośników danych jest ocena autentyczności zapisów wizualnych, tak obrazów ruchomych, jak i statycznych. Pierwsza kategoria związana jest często z podnoszonymi przez strony procesowe wątpliwościami, czy materiał wizualny zabezpieczony na potrzeby postępowania nie został w ten, czy inny sposób zmanipulowany. Istotne jest w takim przypadku określenie, w jakim czasie dany zapis został utworzony oraz analiza jego treści. W przypadku zapisów pochodzących z systemów CCTV, w pierwszej kolejności sprawdza się ciągłość pracy wskaźnika daty i czasu rejestracji oraz czy wskaźnik ten został prawidłowo „wkomponowany” w odtwarzany obraz. Kolejną kwestią jest analiza treści obrazu. Sprawdzane w ten sposób jest, czy wydarzenia zarejestrowane na nagraniu zachowują swój ciąg logiczny np. czy nie występują „przeskoki” danego obiektu z miejsca kadru, w którym się znajdował do innego, w którym znajdować się nie powinien. W przypadku obrazów statycznych kwestia oceny ich autentyczności stanowi pewne wyzwanie, jako że przy obecnym rozwoju oprogramowania graficznego jest możliwe stworzenie fotomontażu, który na pierwszy rzut oka wydaje się autentycznym, oryginalnym zdjęciem.

W ostatnich latach zwiększa się ilość zleceń obejmujących identyfikację urządzeń rejestrujących obraz i dźwięk. Wiąże się to z rozpowszechnieniem dostępu do wielorakiego typu sprzętu wykorzystywanego do ukrytej rejestracji obrazu, dźwięku, a także lokalizacji, często bez wiedzy osoby, u której takie urządzenie zostało zainstalowane. Szczególną kategorią wśród tych urządzeń są lokalizatory GPS/GSM dostosowane do ukrytego montażu np. pod podwoziem samochodu. W takim przypadku głównym zadaniem biegłego jest identyfikacja ww. urządzenia oraz ekstrakcja danych na nim przechowywanych. Nierzadko jednak urządzenia te nie przechowują w sobie odpowiednich danych, więc rzeczona ekstrakcja nie jest możliwa.

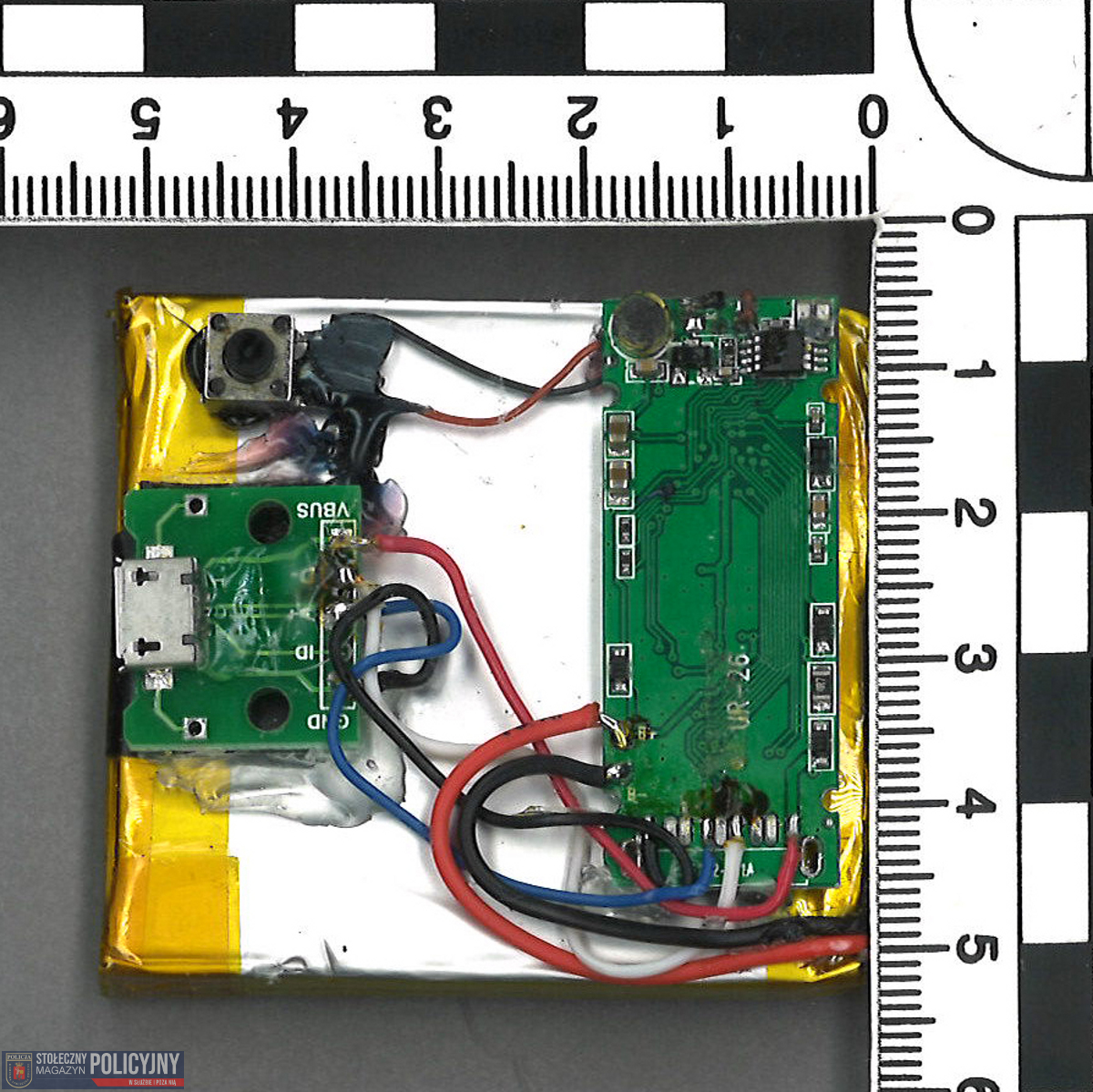

Przesłane do badań urządzenie do ukrytej rejestracji danych – obrazu i dźwięku.

Inną kategorią tego typu urządzeń są urządzenia podsłuchowe i nagrywające. Występuję one w formach podobnych do urządzeń śledzących (lokalizatorów) do ukrytego montażu lub maskowane pod pozorem przedmiotów codziennego użytku, takich jak zegarki, czujki dymu, listwy zasilające itp. Urządzenia te przechowują dane na dwa zasadnicze sposoby: poprzez wbudowaną pamięć wewnętrzną co pozwala im funkcjonować jako typowe urządzenie pamięci masowej (pendrive) lub poprze wyposażenie ich w odpowiedni slot do karty pamięci – z reguły producenci stosują karty pamięci typu MicroSD.

Biegli z zakresu badań informatycznych w ramach swoich obowiązków wydają opinie w oparciu o dokonanie analizy danych zawartych na wszelkiego typu nośnikach cyfrowych. Począwszy od dysków komputerowych, poprzez karty pamięci, telefony komórkowe, karty SIM oraz pamięci urządzeń teleinformatycznych. Na co dzień wykorzystują zaawansowany technologicznie sprzęt i oprogramowanie umożliwiające uzyskanie dostępu do danych zawartych na coraz większej liczbie urządzeń. Zarówno sprzęt, jak i oprogramowanie jest cyklicznie aktualizowane przez ich producentów, co oznacza, że to czego nie dało się wykonać wcześniej (np. odczytanie danych z niektórych modeli telefonów, zaszyfrowanych urządzeń) obecnie lub za jakiś czas będzie najprawdopodobniej możliwe, niezależnie od zaawansowania zastosowanych w nich systemów zabezpieczeń. Biegli dokonują szeregu skomplikowanych analiz danych, segregując je, grupując i przedstawiając zleceniodawcy w formie raportów łatwych do otworzenia oraz wykorzystania w ramach dalszej pracy śledczej lub procesowej.

Często analiza danych zawartych na nośnikach dowodowych przekazanych do jednej sprawy zajmuje biegłemu wiele miesięcy pracy, ze względu na konieczność obejścia zabezpieczeń (np. haseł użytkownika, szyfrowania danych), długotrwały proces odzyskiwania danych skasowanych, jak również analizę i selekcję danych istotnych dla zleceniodawcy. W ramach swoich zadań wykonują m.in. badania do spraw przestępczości gospodarczej analizując dane finansowe firm, osób fizycznych, umowy, dokumentację podmiotów gospodarczych, dane zawarte na nośnikach wykorzystanych do oszustw i wyłudzeń dokonywanych poprzez sieć Internet coraz częściej z wykorzystaniem programów umożliwiających udostępnienie zdalnego pulpitu (nakłanianie poszkodowanych do niekorzystnego rozporządzenia mieniem poprzez namowę do zakupu akcji, gdzie w rzeczywistości poszkodowany przelewa swoje środki na prywatne konta oszustów), analizują nośniki osób popełniających samobójstwa celem stwierdzenia czy osoby trzecie nie przyczyniły się do tego czynu, analizują dane związane z pornografią dziecięcą (nie określając jednak wieku osób zawartych na materiale dowodowym – tym zajmują się biegli z odmiennych specjalności), jak również całego wachlarza innych przestępstw.

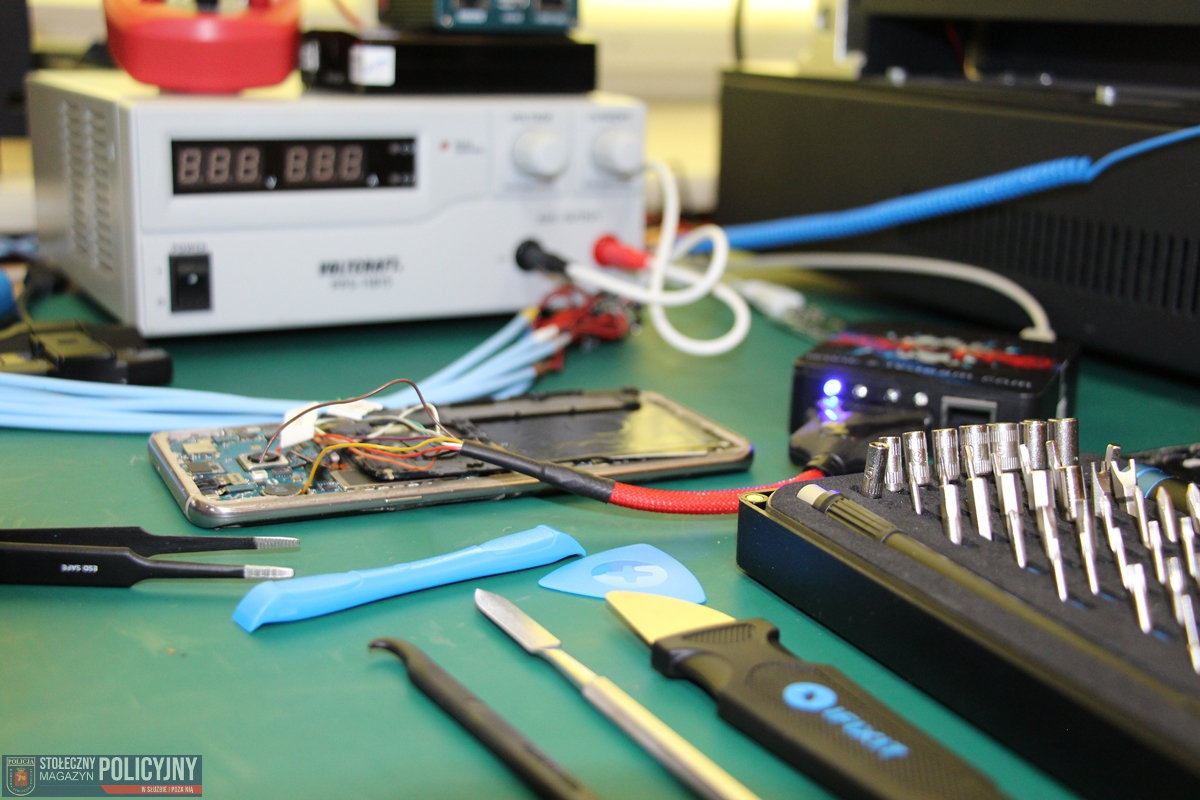

Zestaw do pracy z elektroniką telefonu komórkowego podczas odczytu danych.

W swojej pracy, biegli z zakresu badań informatycznych muszą zwracać szczególną uwagę na ochronę analizowanych danych przed potencjalną zmianą, gdyż tylko to umożliwia przedstawienie dowodów w sposób niepodważalny. Do tego celu stosują szereg urządzeń blokujących możliwość zapisu danych na analizowanych nośnikach (blokery zapisu, przejściówki, kopiarki z możliwością blokady zapisu danych na nośniku dowodowym). Dodatkowo w celu zabezpieczenia materiału dowodowego, w pierwszej fazie badań, wykonuje się kopię binarną, najczęściej tzw. „obraz” (rzadziej „klon”) dowodowego nośnika pamięci w celu jak najrzadszego korzystania z materiału dowodowego. Dane zawarte na ww. „obrazie” są tożsame z danymi zawartymi na dowodowym nośniku, co dodatkowo potwierdzane jest wyliczeniem skrótu (ciągu znaków indywidualnych dla danego zbioru danych) z zastosowaniem wybranego algorytmu pozwalającego na potwierdzenie integralności danych zawartych na nośniku dowodowym z danymi zawartymi w obrazie tego nośnika. Tak opracowany obraz poddaje się następnie analizie w specjalistycznym oprogramowaniu np. „X-Ways”, „Axiom” co umożliwia łatwiejszy i szybszy dostęp do kluczowych dla sprawy danych (np. dane księgowe, dane historii przeglądarek internetowych, selekcja danych na podstawie określonych fraz, katalogowanie obrazów i plików wideo).

Powyżej wspomniane oprogramowanie umożliwia dodatkowo szereg zaawansowanych filtrów, które w sposób znaczący przyspieszają pracę i pozwalają na dokładne przeszukanie treści będących w zainteresowaniu zleceniodawcy. Po wyselekcjonowaniu danych biegły dokumentuje przebieg wykonanych czynności poprzez opracowanie opinii, jak również załączenie raportów pochodzących z programów, za których pośrednictwem dokonana została analiza. Analogicznie bada się dane zawarte na telefonach komórkowych, wykorzystuje się jednak do tego dedykowane oprogramowanie np. „UFED” wraz z szeregiem niezbędnych przejściówek.

Coraz częściej biegli z zakresu badań informatycznych angażowani są również w pracę na miejscach zdarzeń, gdzie na podstawie postanowień o przeszukaniu, ze wskazaniem udziału biegłego, wspomagają swoich kolegów z innych wydziałów, zabezpieczając sprzęt komputerowy, nośniki danych, telefony lub inne urządzenia zawierające pamięć. Zdarza się, że już na miejscu zdarzenia dokonują wstępnej selekcji, zabezpieczając np. pocztę e-mail konkretnej osoby, dane księgowe lub inne dane wskazane przez zleceniodawcę. Nadmienić jednak należy, że powyższa praca na miejscu zdarzenia jest bardzo ograniczona, ze względu na czasochłonność czynności wykonywanych w trakcie badań informatycznych oraz utrudnienia, takie jak brak całości sprzętu i oprogramowania dostępnego na miejscu w Laboratorium Kryminalistycznym.

Antroposkopia (gr. anthropos – człowiek, skopeo – patrzę) to dział antropologii zajmujący się jedną z metod opisu cech jakościowych człowieka przy użyciu schematycznych rysunków grup elementów budowy zewnętrznej ciała z wykorzystaniem skal wzorcowych (antropometrycznych).

Wykorzystanie wizerunku człowieka w celach poszukiwawczych znane było już w starożytności, a i obecnie w poszukiwaniach sprawców przestępstw, osób podejrzanych, zaginionych czy też przy identyfikacji osób żywych i zwłok istotną rolę odgrywają cechy zewnętrzne wyglądu człowieka, wynikające z jego budowy anatomicznej, jak również z czynników zewnętrznych lub nawyków kształtujących widoczne cechy indywidualne w obrębie elementów zewnętrznych budowy ciała.

Praca przy tworzeniu portretu pamięciowego.

Obrazowy portret pamięciowy, jako forma badań kryminalistycznych w Polsce, jest dość młodą dyscypliną. Po raz pierwszy tak zabezpieczony ślad pamięciowy został wykorzystany w sprawie poszukiwań sprawcy zabójstwa 56-letniej Stanisławy Cz., które miało miejsce w Warszawie 17 września 1960 r. Celem badań jest odtworzenie wyglądu osoby przez biegłego badań antroposkopijnych na podstawie opisu słownego świadka/pokrzywdzonego, w wyniku przekształcenia śladu pamięciowego w formę graficzną, czyli w portret obrazowy. Podstawowymi metodami stosowanymi przy odtwarzaniu wyglądu osoby są: rysunek odręczny, metoda komputerowa (synteza komputerowa) lub też metoda mieszana (komputerowo-rysunkowa).

W Pracowni Badań Antroposkopijnych LK KSP głównie stosowaną metodą jest metoda syntezy komputerowej, gdzie odtwarzanie wyglądu osoby polega na kompozycji gotowych elementów składowych portretu — pochodzących z autorskich, indywidualnych zbiorów elementów twarzy/głowy opracowanych samodzielnie przez biegłego, a następnie łączenie kompozycji elementów w całość przy użyciu programu graficznego z jednoczesnym retuszem, modyfikacjami kształtów oraz dorysowywaniem elementów zgodnie ze wskazaniami świadka/pokrzywdzonego. Krótki czas wykonania portretu obrazowego (ok. 1-2 godz.) daje organom ścigania możliwość podjęcia czynności poszukiwawczych sprawcy w jak najszybszym czasie od zdarzenia. Obecnie portret obrazowy, jako najbardziej efektywna forma portretu pamięciowego, spotyka się z dużym zainteresowaniem oraz zapotrzebowaniem organów procesowych.

Bardzo podobnie do procesu odtwarzania wyglądu osób na podstawie opisu słownego, wykonywane są również odtworzenia wyglądu przedmiotów. Celem tych badań jest odtworzenie wyglądu przedmiotu na podstawie opisu słownego świadka/pokrzywdzonego w wyniku przekształcenia śladu pamięciowego w obraz przedmiotu. W tym przypadku najistotniejsze są wszystkie możliwe cechy szczególne, czy też indywidualne w postaci uszkodzeń, naniesionych zmian, ubytków w obrębie przedmiotu, co daje możliwość jego bezpośredniej identyfikacji pośród wielu innych podobnych przedmiotów. Niekiedy najmniej wartościowy materialnie przedmiot może być najbardziej wartościowym dowodem w prowadzonej sprawie i dzięki swojej indywidualności może doprowadzić do ustalenia sprawcy przestępstwa.

Celem badań z zakresu tworzenia wyglądu, na podstawie opisu słownego lub zdjęć, jest opracowanie wersji wyglądu osoby w celu wizualizacji możliwych efektów maskowania rzeczywistego wyglądu – celowej i niechirurgicznej zmiany wizerunku, np. osoby poszukiwanej listem gończym lub też oceny najkorzystniejszego wariantu maskowania funkcjonariusza służb operacyjnych.

Celem badań jest opracowanie wizerunków fikcyjnych osób w celu wykorzystania ich przy okazaniach świadkom/pokrzywdzonym w formie tablicy, gdzie wraz z wizerunkiem osoby wytypowanej na podstawie posiadanych informacji jako sprawcy przedmiotowego czynu umieszczane są opracowane przez biegłych antroposkopii fikcyjne wizerunki osób. Tak sporządzona tablica daje możliwość szybkiej weryfikacji uzyskanych efektów w prowadzonym postępowaniu.

W przypadku badań identyfikacyjnych osób, czy też N/N zwłok, celem podstawowym jest stwierdzenie, czy wizerunki na przekazanych do badań zapisach wizualnych są ze sobą tożsame. Przedmiotem badań jest porównanie cech odsłoniętych powłok skórnych elementów budowy zewnętrznej ciała, głowy czy też ogólnie wizerunku osoby sprawcy, widocznego na przekazanych materiałach dowodowych z analogicznie zarejestrowanymi odsłoniętymi częściami ciała wizerunku lub części wizerunku osoby ustalonej i typowanej jako sprawca przedmiotowego czynu.

Najczęściej jako materiał dowodowy przekazywane są zapisy wideo, na których zarejestrowano wizerunek sprawcy, na podstawie którego wykonywany jest materiał porównawczy w postaci zdjęć wizerunku osoby typowanej, w ustawieniach analogicznych względem ustawień osoby z dowodowych materiałów. Jest to najczęściej żmudne i pracochłonne badanie z uwagi na jakość przekazywanych materiałów dowodowych. Badania te wymagają umiennej i wnikliwej pracy analitycznej oraz spostrzegawczości biegłego przy porównywaniu każdej widocznej części ciała wizerunków osób z materiałów dowodowych względem tych z materiałów porównawczych celem potwierdzenia lub wykluczenia ich identyczności.

Progresję czy też regresję wiekową biegli przeprowadzają w celu uzyskania prawdopodobnego, odpowiednio „postarzonego” lub „odmłodzonego” o zadany przedział czasowy, wizerunku osoby poszukiwanej, której wizerunek zarejestrowano na zdjęciach lub materiałach wideo pochodzących z okresu sprzed samego ich zaginięcia, lub ukrycia się.

Biegły antroposkopii znając kolejne etapy rozwoju oraz fizjologię procesu starzenia się organizmu człowieka, wykorzystuje tę wiedzę, dokonując analizy i przetworzenia poszczególnych elementów budowy zewnętrznej twarzy/głowy osoby poszukiwanej w oparciu o przekazane jego fotografie. Dodatkowa wiedza o nawykach, sposobie życia czy też przebytych chorobach, nałogach, również ma niebagatelny wpływ na powstanie najbardziej prawdopodobnego jego wizerunku obecnego, lub też w zakładanym okresie czasowym.

Kolejną kategorią zleceń wykonywanych przez Pracownię Badań Antroposkopijnych jest wykonanie retuszu/fotomontażu zdjęć w celu przygotowania fikcyjnego (zmodyfikowanego) materiału zdjęciowego o cechach oryginału, wykorzystywanego w trakcie określonych czynności operacyjnych lub procesowych.

Do zakresu obowiązku biegłych i specjalistów Sekcji Technik Audiowizualnych należy również stałe kształcenie sięi poszerzanie swojej wiedzy, gdyż dane cyfrowe oraz nośniki, na których są zawarte, cały czas ewoluują, wymagając innego podejścia, wiedzy i umiejętności do ich zabezpieczania. W tym celu korzystają z szeregu szkoleń organizowanych przez pracodawcę, ze szkoleń odbywających się w ramach współpracy międzynarodowej np. cyklicznych szkoleń i wymiany doświadczeń biegłych z Interpolu, jak również w ramach projektów realizowanych przez Centralne Laboratorium Kryminalistyczne Policji, czy chociażby poprzez samokształcenie oraz zapoznawanie się z pozycjami literatury fachowej.

Kontakt:

Sekcja Technik Audiowizualnych

Laboratorium Kryminalistyczne Komendy Stołecznej Policji

ul. Nowolipie 2

00-150 Warszawa

Telefony:

47 723-64-97 lub 47 723-69-97